Każdy z nas ma wiele kont do różnych profili/aplikacji. W pracy osobne konto do Deva, osobne na produkcję, do kontroli wersji, do maila itp. Nawet w przypadku osobistych kont typu Facebook, Twitter, Google, LinkedIn, Github, poczty, banku, Meetup… Niby większość kont można połączyć z kontem z portalu społecznościowego, ale… Czy to do końca bezpieczne? W teorii dla bezpieczeństwa każde konto powinno mieć osobne hasło, najlepiej powyżej 6 znaków zawierające znaki specjalne, duże i małe litery oraz cyfry. Przy kolejnym koncie można już nie mieć pomysłu na nowe hasło, a powtarzanie tego samego hasła mija się z celem.

I tu z pomocą przychodzi darmowa aplikacja – KeePass. Przechowuje ona bazę haseł.

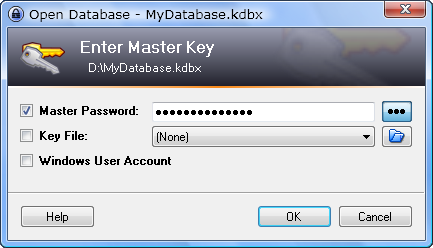

Można utworzyć kilka baz haseł np. prywatną i służbową. Każda baza jest zabezpieczona hasłem – przy jej otwarciu należy podać hasło lub specjalny plik z kluczem.

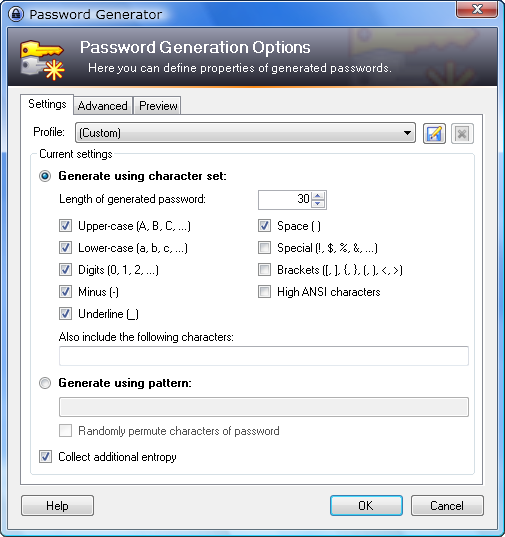

Aplikacja zawiera opcje tworzenia nowych wpisów – można wpisać własne hasło lub skorzystać z automatycznego generatora haseł. Generator można skonfigurować według własnych upodobań:

Nowy wpis w głównym oknie poza nazwą wpisu, nazwą użytkownika i hasłem (wraz z jego mocą) zawiera również pola url, notatki i datę wygaśnięcia.

Tyle odnośnie podstawowych funkcji. W zaawansowane funkcje nie miałam potrzeby się zagłębiać:) Ale teraz przejdźmy do hitu programu czyli… AUTOTYPE!

Jeśli nie wiesz, o czym mówię, to już wyjaśniam. Zamiast wpisywać ręcznie nazwę użytkownika i hasło, możesz zdefiniować skrót klawiaturowy. Chcąc zalogować się np. do poczty, wystarczy ustawić kursor myszy w polu login, wybrać skrót klawiaturowy i… login zostanie automatycznie wypełniony, zaraz potem hasło, a na końcu magicznie kliknie się Enter (zwykle akcja -> Zaloguj). Z minimum 10 sekund logowania schodzisz do 3 sekund. Przyjemne 🙂

Jest również dostępna wersja mobilna – ja korzystałam z KeePassDroid, ale jest też kilka innych.

Podoba Ci się to, co tworzę? Chcesz dostawać informacje o:

– wydarzeniach, które organizuję lub wspieram (np. konferencje, meetupy, webinary)

– inicjatywach, które organizuję lub wspieram (np. GeekWeekWro, DevAdventCalendar)

– moich prelekcjach, kursach i szkoleniach

– wyróżnionych artykułach z mojego bloga

0% SPAMu, 100% informacji! Krótko i na temat.

Jestem pod wrażeniem tego, jak ludzie to ogarniają BEZ managera haseł 😉 Sam na swojej liście mam hasła do dobrych kilkuset usług i często nawet nie pamiętam czy mam gdzieś konto czy nie.

Swoją drogą, jeśli ktoś myśli że jego hasło nigdy nie wyciekło, to warto się upewnić na https://haveibeenpwned.com/ agregującym informacje o wyciekach. Ja byłem zaskoczony że moje dane są już w dwóch takich publicznie dostępnych zrzutach 😉

PolubieniePolubienie

Niestety też mam problem z tym, że szybko zapominam, czy mam gdzieś konto, czy nie (nie wspominając o samym haśle);p Do kilkuset usług (tak jak Ty) jeszcze nie mam, ale już od kilkunastu warto się zastanowić nad utworzeniem takiej bazy.

O stronce https://haveibeenpwned.com/ już słyszałam, jak najbardziej przydatna.

PolubieniePolubienie

a co się stanie, gdy ktoś wykradnie taką bazę haseł? … btw. gdzie w ogóle pewność, że taka baza sama nie „raportuje” swojej zawartości swojemu twórcy …

PolubieniePolubione przez 1 osoba

Cała baza jest zabezpieczona hasłem. Oczywiście ktoś może wykraść plik z keepassa i złamać hasło, ale to jest chyba mniej prawdopodobne niż wykradnięcie Twoich danych z serwera jakiejś firmy. Zwłaszcza, że to Ty definiujesz hasło i miejsce lokalizacji pliku keepassa, więc to Ty odpowiadasz za bezpieczeństwo. Plus taki, że nie musisz zapamiętywać osobnego hasła do każdego konta (a chyba nie muszę tłumaczyć, że duplikowanie haseł nie jest bezpieczne?). Dodatkowo keepassa można używać bez dostępu Internetu, więc niekoniecznie raportuje:)

PolubieniePolubienie

Warto pamiętać o tym, że managery haseł to takie samo oprogramowanie jak każde inne, i również one mogą zawierać w sobie błędy. Przeświadczenie niektórych osób że oprogramowanie typu open source jest ich pozbawione (bo przecież każdy może przeanalizować kod źródłowy) okazuje się niestety tylko mitem. Ot, w tym artykule: http://thehackernews.com/2017/02/password-manager-apps.html można znaleźć krótki przegląd problemów, które występują w aplikacjach do zarządzania hasłami.

KeePass na szczęście jest już na tyle dojrzałym projektem że można spokojnie go polecić każdemu. Co oczywiście nie powinno umniejszać naszej ostrożności przy korzystaniu z niego.

I druga najważniejsza sprawa: backup! I to najlepiej w 2 niezależnych lokacjach. Z tej prostej przyczyny, że gdy zgubimy hasło do poczty e-mail, to z reguły jesteśmy w stanie je odzyskać. Ale gdy zgubimy hasło do zaszyfrowanego dysku, to możemy już tylko wróżyć sobie to hasło z fusów z kawy, którą będziemy hektolitrami pochłaniać przy próbie jego odzyskania.

W przypadku wycieku pliku schowka (czyli zaszyfrowanego pliku gdzie zapisane są hasła), przynajmniej jeśli o KeePass’a chodzi, atakującemu pozostaje tylko brute-force albo atak słownikowy. Dlatego też hasło zabezpieczające powinno być w miarę silne (pomijając już ten drobny szczegół, że o metodach liczenia siły hasła można napisać całkiem spory artykuł…).

PolubieniePolubienie

Bardzo przydatne wskazówki 😉 Na pewno wezmę je pod uwagę

PolubieniePolubienie